Общество с ограниченной ответственностью

«ПРИОРИТЕТ»

Официальный торговый представитель мебельных фабрик в Центральном федеральном округе Российской Федерации.

Осуществляет розничную и мелкооптовую поставку производимой мебельной продукции с

заключением клиентских договоров на долгосрочной основе.

Стульевая фабрика «Красный Холм Мебель» является одним из ведущих производителей мебели в Тверской области.

Основной специализацией фабрики является производство стульев, табуретов, банкетов и обеденных столов для жилых и гостиничных интерьеров.

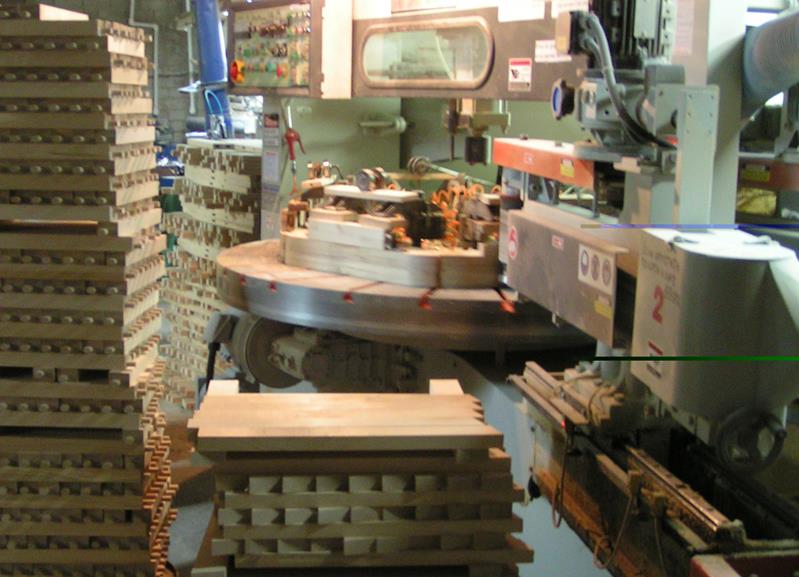

Вся продукция фабрики изготавливается из березового массива, заготавливаемого в леспромхозах Тверской области, а также из массива бука, поставляемого из Краснодарского Края. Неизменным атрибутом стульевой фабрики «Красный Холм Мебель» является гарантированное качество выпускаемой продукции, изготавливаемой на высокотехнологичном импортном станочном оборудовании с использованием качественной мебельной фурнитуры. Для производства декоративных элементов на деревянных деталях стульев и столов, применяется термическое тиснение по Итальянской технологии на специальном оборудовании.

Вся производимая продукция в полном ассортименте представлена в специализированных мебельных магазинах, расположенных в центральных регионах и на юге России. Партнерами фабрики являются оптовые и розничные торговые сети в Краснодарском крае, Ростовской, Воронежской, Тульской, Тверской, Ярославской областях, в Московском регионе и городе Санкт-Петербург. Имеются сложившиеся комерческие отношения с торговыми организациями Республики Татарстан и южного Урала.

Продукция стульевой фабрики «Красный Холм Мебель» пользуется неизменной популярностью у оптовых и розничных покупателей, т.к. менеджеры фабрики постоянно изучают спрос конечных потребителей, в результате чего имеют возможность формировать для них оптимальную ценовую политику.

Официальный торговый представитель фабрики - ООО "ПРИОРИТЕТ" представляет фирменную фабричную продукцию на специализированных выставках мебельного направления. С большим удовлетворением можно отметить, что по итогам участия в выставках "ЕвроЭкспоМебель"; "Мебельный Клуб и "Мебельный Вернисаж Сочи" за период 2009 - 2011 г.г., продукция стульевой фабрики "Красный Холм Мебель" была отмечена как наиболее привлекательная в ценовом диапазоне за изделия мебельного интерьера из массива натуральных пород древесины.

Без всякого сомнения, мебель из натурального массива никогда не выйдет из моды! Потому что дерево дышит, согревает и создает неповторимый благородный уют в доме.

Вся продукция стульевой фабрики «Красный Холм Мебель» сертифицирована и имеет гарантию один год со дня приобретения конечным покупателем.

|

|

|

|

|

|

|

|